随着数字化浪潮席卷全球,网络与信息安全已成为个人、企业乃至国家生存与发展的核心议题。作为保障这一安全的直接手段,网络与信息安全软件开发不仅是一项技术工作,更是一份承载着巨大责任的专业使命。对于从业者而言,牢记并践行以下核心知识,是构筑坚固数字防线的第一步。

1. 安全始于设计,而非事后修补

“安全左移”是现代软件开发的黄金法则。这意味着在软件开发生命周期(SDLC)的最初阶段——需求分析与架构设计时,就必须将安全作为核心考量因素。采用威胁建模方法,系统性地识别潜在的攻击面、威胁代理和可能被利用的漏洞,并据此设计安全防护机制(如身份认证、授权、数据加密、输入验证等)。将安全视为内嵌特性,而非可选的附加功能,是从源头降低风险、节约长期成本的关键。

2. 深度贯彻“最小权限原则”与“纵深防御”

最小权限原则:系统中的每一个模块、进程或用户,都应只拥有完成其特定任务所必需的最少权限。这能有效限制单一漏洞被利用后造成的破坏范围,防止攻击者横向移动。

纵深防御:不要依赖单一的安全措施。应在网络边界、主机、应用程序、数据等多个层面部署互补的安全控制措施。即使一层防御被突破,其他层仍能提供保护,增加攻击者的成本和难度。

3. 严格管理依赖与供应链安全

现代软件开发大量使用开源和第三方组件,这同时也引入了供应链风险。必须:

- 建立严格的组件引入审核机制,优先选择活跃维护、信誉良好的项目。

- 持续使用软件成分分析(SCA)工具监控依赖库,及时更新存在已知漏洞的版本。

- 对关键组件进行安全审计,甚至考虑自行维护分支。软件供应链已成为攻击者的重点目标,对其安全性的忽视可能导致灾难性后果。

4. 安全的编码实践是基石

开发者是安全的第一道防线。必须熟悉并避免常见的安全编码漏洞,例如:

注入类漏洞(SQL注入、命令注入):对所有用户输入进行严格的验证、过滤或参数化处理。

缓冲区溢出:使用内存安全的语言或安全的函数,并进行边界检查。

不安全的反序列化:避免反序列化不可信数据,或使用严格的类型约束。

敏感信息泄露:确保错误信息不暴露系统细节,日志中不记录密码、密钥等敏感数据。

定期进行代码安全审计和渗透测试,是发现并修复这类问题的有效手段。

5. 密码学:正确使用,而非简单使用

密码学是安全的利器,但使用不当反而会引入弱点。务必:

- 使用经过业界充分验证的标准算法和库(如AES、RSA、SHA-256,以及TLS/SSL),避免自行发明加密方法。

- 安全地管理密钥的全生命周期(生成、存储、分发、轮换、销毁)。密钥泄露意味着所有加密保护形同虚设。

- 根据数据敏感性选择合适的加密强度与方案(如传输加密 vs. 静态加密)。

6. 持续监控、响应与更新

软件发布并非安全工作的终点,而是持续运维的开始。必须建立:

- 安全监控与日志审计:集中收集和分析日志,以便及时发现异常行为和入侵迹象。

- 事件响应计划:预先制定清晰、可操作的流程,确保在安全事件发生时能快速遏制、消除影响并恢复。

- 持续的漏洞管理与补丁策略:主动关注安全公告,建立高效的补丁测试与部署流程。对于无法立即修复的漏洞,应有明确的缓解措施。

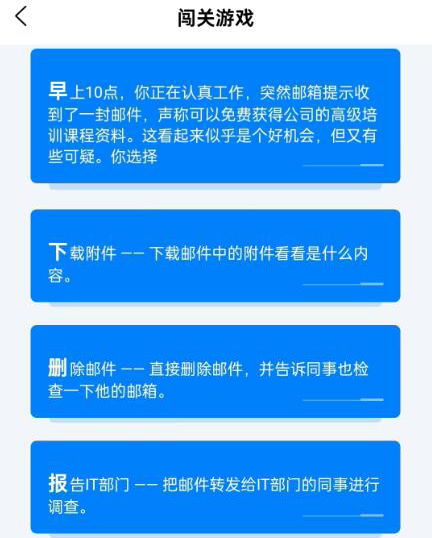

7. 人的因素:安全文化与培训

技术手段最终由人来实现和使用。培养团队的安全意识至关重要:

- 让所有成员(开发、测试、运维、管理)都理解安全的重要性及其基本责任。

- 提供定期的安全开发培训,将安全最佳实践融入日常开发习惯。

- 鼓励建立一种“安全第一”的文化,让报告安全问题被视为有价值的贡献,而非麻烦。

****

网络与信息安全软件开发是一条需要持续学习、保持警惕的道路。攻击技术在不断演进,防御理念也需与时俱进。牢记上述原则,并将其内化为开发流程的每一个环节,我们才能开发出真正值得信赖的软件,共同守护日益互联互通的数字世界。安全无小事,责任重于山。